@TOC

WebLogic是Oracle推出的application server,是Web应用系统必不可少的组件,其具有支持EJB、JSP、JMS、XML等多种语言、可扩展性强、快速开发等多种特性。大多数未及时更新的Weblogic组件存在严重的漏洞,导致其成为攻击者攻击的重点目标。

Weblogic的WLS Security组件对外提供webservice服务,其中使用了XMLDecoder来解析用户传入的XML数据,在解析的过程中出现反序列化漏洞,导致可执行任意命令,攻击者可以利用该漏洞在服务器上执行恶意命令,从而获得服务器权限。

Weblogic 10.3.6.0.0

Weblogic 12.1.3.0.0

Weblogic 12.2.1.0.0

Weblogic 12.2.1.2.0

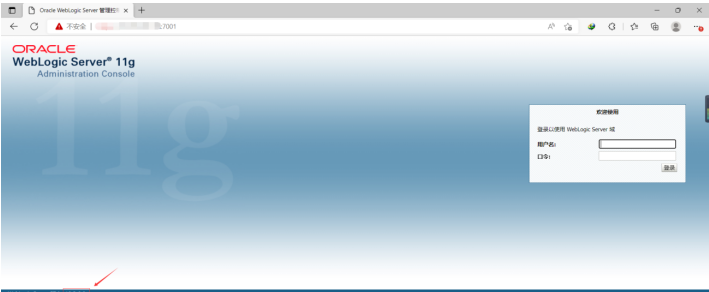

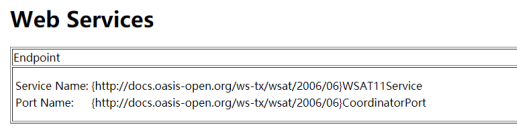

尝试访问路径/wls-wsat/CoordinatorPortType,出现如下图响应,则可能含有漏洞;

其他可利用URL

/wls-wsat/CoordinatorPortType

/wls-wsat/RegistrationPortTypeRPC

/wls-wsat/ParticipantPortType

/wls-wsat/RegistrationRequesterPortType

/wls-wsat/CoordinatorPortType11

/wls-wsat/RegistrationPortTypeRPC11

/wls-wsat/ParticipantPortType11

/wls-wsat/RegistrationRequesterPortType11

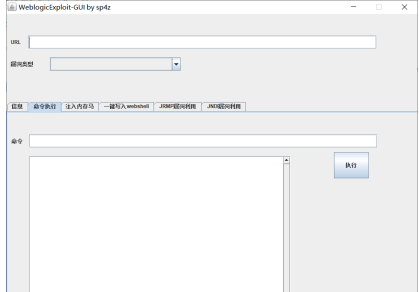

利用工具WeblogicExploit-GUI:https://github.com/sp4zcmd/WeblogicExploit-GUI

1、利用工具主界面如图所示:

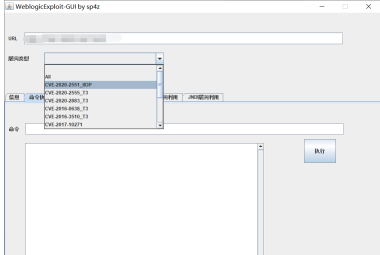

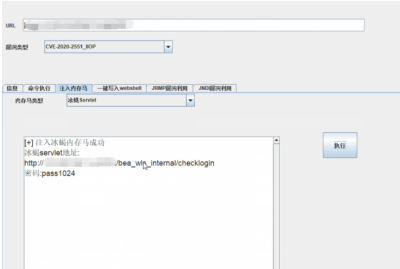

2、输入目标URL,并且指定漏洞类型为CVE-2020-2551。

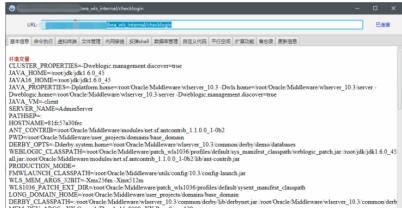

3、利用工具注入冰蝎内存马后,成功连接Webshell。

1、安装补丁:http://www.oracle.com/technetwork/security-advisory/cpuoct2017-3236626.html。

2、删除WLS组件 find / -name wls-wsat* 后重启服务。

Copyright © 2023 leiyu.cn. All Rights Reserved. 磊宇云计算 版权所有 许可证编号:B1-20233142/B2-20230630 山东磊宇云计算有限公司 鲁ICP备2020045424号

磊宇云计算致力于以最 “绿色节能” 的方式,让每一位上云的客户成为全球绿色节能和降低碳排放的贡献者